使您的操作系统和所有软件包保持最新始终是最佳实践。 由于 Arch Linux 是一个滚动发行版,因此与其他固定发行版相比,Arch 用户每隔几天就可以获得修复和软件更新。 但是,有时用户由于互联网数据不足而无法更新他们的 Arch 系统,或者他们只是懒惰升级系统,或者他们不想使用更新,担心它可能会破坏他们的系统。 如果您不经常更新 Arch Linux,则需要不时检查它是否存在漏洞。 因此,如果有任何高风险漏洞,您可以立即更新系统。 这是哪里 审计 工具派上用场。 它将帮助您在 Arch Linux 及其衍生产品如 Manjaro Linux 中找到易受攻击的软件包。

Arch-audit 是一个类似于 pkg-audit 的实用程序,基于 Arch CVE (C常见的 五缺点和 乙xposures) 监控团队数据。 Arch CVE 监控团队 (ACMT) 是一群志愿者,旨在帮助识别和通知 Arch Linux 中存在安全漏洞的软件包。 ACMT 的主要目标是发现所有包中的错误,并在有任何漏洞时通知开发人员。 请注意,arch-audit 实用程序不会自行发现任何漏洞。 它只会解析 https://security.archlinux.org/ 页面并在终端中显示结果。 它与任何错误的结果无关。

在这个简短的教程中,我们将看到如何使用 Arch-audit 实用程序在 Arch Linux 中查找易受攻击的软件包。

使用 Arch-audit 在 Arch Linux 中查找易受攻击的包

arch-audit 在社区存储库中可用。 因此,您可以使用 吃豆人 如下所示。

$ sudo pacman -S arch-audit

安装后,运行以下命令查找易受攻击的软件包:

$ arch-audit

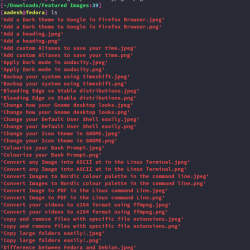

样本输出:

Package binutils is affected by CVE-2017-17126, CVE-2017-17125, CVE-2017-17124, CVE-2017-17123, CVE-2017-17122, CVE-2017-15996, CVE-2017-15025, CVE-2017-15024, CVE-2017-15023, CVE-2017-15022, CVE-2017-15021, CVE-2017-15020. High risk! Package cairo is affected by CVE-2017-7475. Low risk! Package emacs is affected by CVE-2017-1000383. Medium risk! Package exiv2 is affected by CVE-2017-11592, CVE-2017-11591, CVE-2017-11553, CVE-2017-17725, CVE-2017-17724, CVE-2017-17723, CVE-2017-17722. Medium risk! Package lib32-libxml2 is affected by CVE-2018-9251. Medium risk! Package libffi is affected by CVE-2017-1000376. High risk! Package libxml2 is affected by CVE-2018-9251. Medium risk! Package linux is affected by CVE-2018-3646, CVE-2018-3620, CVE-2018-3615, CVE-2018-8897, CVE-2017-5753, CVE-2017-5715, CVE-2018-1121, CVE-2018-1120. High risk! Package openssh is affected by CVE-2018-15473. Medium risk! Package patch is affected by CVE-2018-6952, CVE-2018-6951, CVE-2018-1000156. High risk! Package pcre is affected by CVE-2017-11164. Low risk! Package podofo is affected by CVE-2017-7994, CVE-2017-7383, CVE-2017-7382, CVE-2017-7381, CVE-2017-7380, CVE-2017-7379, CVE-2017-7378, CVE-2017-6842, CVE-2017-6841, CVE-2017-6840. High risk! Package systemd is affected by CVE-2018-6954. Medium risk! Package unzip is affected by CVE-2018-1000035. Medium risk! Package zsh is affected by CVE-2018-13259, CVE-2018-0502. Low risk!

正如您在上面的输出中注意到的那样,有许多低、中和高风险的包。

要仅显示易受攻击的软件包名称及其版本,请使用 -q 标志如下图:

$ arch-audit -q binutils cairo emacs exiv2 lib32-libxml2 libffi libxml2 linux openssh patch pcre podofo systemd unzip zsh

要仅显示已修复的包,请使用 -u 旗帜:

$ arch-audit -qu bluez>=5.46-2 chromium>=61.0.3163.79-1 curl>=7.55-1 ffmpeg>=1:3.3.4-1 ffmpeg2.8>=2.8.13-1 flashplugin>=26.0.0.151-1 lib32-expat>=2.2.2-1 lib32-libgcrypt>=1.8.1-1 libgcrypt>=1.8.1-1 libsoup>=2.58.2-1 linux>=4.12.13-1 newsbeuter>=2.9-7 webkit2gtk>=2.16.6-1 xorg-server>=1.19.3-3

上面列出的软件包已经由开发人员修复。

您需要尽快更新高风险和严重风险的软件包。 但是,我建议您只需运行以下命令即可更新所有这些:

$ sudo pacman -Syu

有关 arch-audit 的更多详细信息,请参阅手册页。

$ man arch-audit

资源:

- GitHub 存储库上的 Arch-audit

感谢您的光临!

帮助我们帮助您:

- 订阅我们的电子邮件通讯: 立即注册

- 支持 OSTechNix: 通过贝宝捐款

- 下载免费的电子书和视频: TradePub 上的 OSTechNix

- 联系我们: 红迪网 | Facebook | 推特 | 领英 | RSS订阅

祝你有美好的一天!!

Arch LinuxArch-audit 查找易受攻击的包LinuxPacmanSecurity